Khách hàng phải xác thực khuôn mặt khi đến mở tài khoản tại ngân hàng – Ảnh: QUANG ĐỊNH

Nhận được các cuộc gọi điện thoại từ người lạ xưng là cán bộ công an, cán bộ cơ quan thuế, viện kiểm sát… đề nghị kết bạn Zalo để làm việc, nhiều người dân đã rơi vào bẫy của các đối tượng lừa đảo, bị mất sạch tiền trong các tài khoản ngân hàng.

Mạo danh công an, cán bộ thuế để lừa đảo

Giữa tháng 3-2024, ông H. (65 tuổi, TP Quy Nhơn) – đang quản lý một nhà nghỉ – nhận được cuộc gọi từ một người xưng công an thông báo ông “làm báo cáo lưu trú không đúng” và đề nghị kết bạn Zalo với “cán bộ công an” khác để hỗ trợ khai báo lại. Sau khi kết bạn, ông H. được yêu cầu cung cấp CCCD, bằng lái xe, thẻ BHYT và tải ứng dụng dịch vụ công của Bộ Công an qua đường dẫn được cung cấp.

Do thấy giao diện ứng dụng rất giống với dịch vụ công trực tuyến và lại có logo của Bộ Công an nên ông H. hoàn toàn tin tưởng và làm theo hướng dẫn. Sau khi tạo tài khoản cá nhân, ông H. được đề nghị nhắn tin chuyển khoản ủng hộ quỹ hỗ trợ người nghèo 10.000 đồng. Ông H. làm theo nhưng lại thấy điện thoại của mình báo tin nhắn bị trừ hết số tiền đến 64,5 triệu đồng trong tài khoản.

Vào giữa tháng 2-2024, chị B. (Q.Phú Nhuận, TP.HCM) – một hộ kinh doanh nhỏ – được một người xưng là tên Hà, cán bộ thuế tại cơ quan thuế Thủ Đức, xin kết bạn Zalo để trao đổi về thủ tục hoàn thuế cho chị B. với số tiền lên tới gần 100 triệu đồng. Sau khi kết bạn Zalo, chị B. được “cán bộ thuế” này hẹn chiều thứ sáu lên cơ quan thuế này để được hướng dẫn.

Chiều cùng ngày, chị B. bất ngờ nhận được điện thoại của Hà thông báo là ngày thứ sáu phải “tháp tùng lãnh đạo đi tập huấn các thủ tục hoàn thuế”, rồi đề nghị chị B. tải app của cơ quan thuế này, trong đó có hướng dẫn đầy đủ các thủ tục. Sau khi làm theo hướng dẫn của “cán bộ thuế” này, chị B. “choáng váng” khi phát hiện số tiền gần 300 triệu đồng trong tài khoản của chị ở một ngân hàng đã bị rút sạch.

Tương tự, cuối tháng 1-2024, bà T. (sinh năm 1965, Hà Nội) bỗng nhận được điện thoại của một người xưng là cán bộ công an thông báo bà có liên quan một vụ án lừa đảo chiếm đoạt tài sản và yêu cầu bà kết bạn Zalo để phục vụ điều tra. Khá lo lắng khi bị công an gọi làm việc, bà T. đồng ý kết bạn Zalo.

Ngay sau đó, bà T. nhận được cuộc gọi video và “nhìn thấy một người mặc trang phục công an nhân dân” yêu cầu phải chuyển toàn bộ tiền trong tài khoản ngân hàng của mình cho “cơ quan chức năng” để phục vụ xác minh điều tra. Vì quá lo lắng về chuyện làm việc với “công an”, bà T. đã chuyển 1,4 tỉ đồng vào tài khoản ngân hàng do “cán bộ công an” chỉ định.

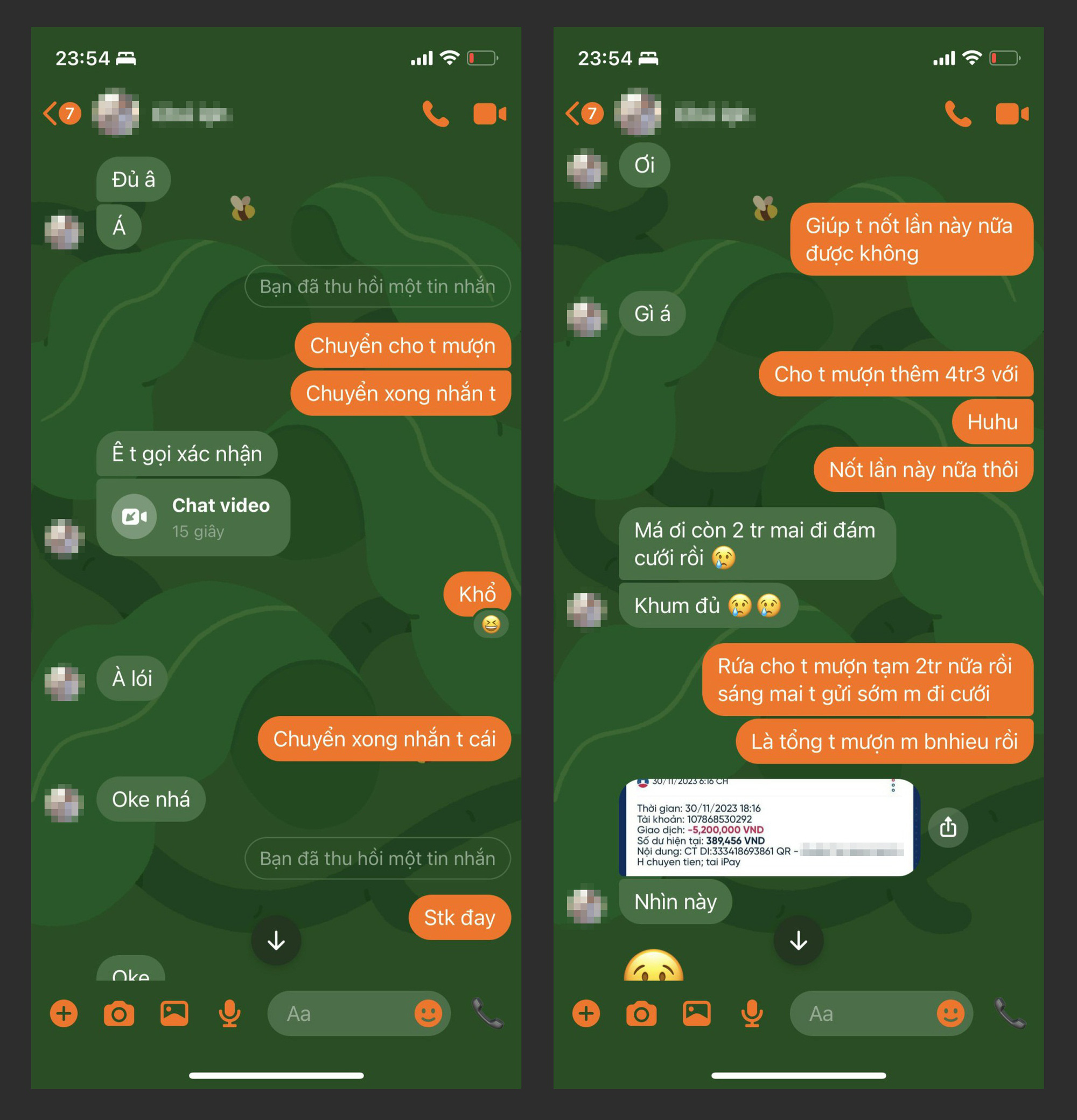

Một vụ nhắn tin mượn tiền và dùng cuộc gọi Deepfake để mạo danh lừa đảo – Ảnh: BKAV

Chiêu lừa ngày càng tinh vi, khó nhận diện

Trong một lần trò chuyện qua Facebook Messenger, sau khi người bạn của chị Thanh Hương, nhân viên văn phòng tại Hà Nội, kết thúc câu chuyện và rời đi nhưng rồi đột nhiên quay lại nhắn tin, hỏi vay tiền và đề nghị chuyển tiền vào một tài khoản ngân hàng. Dù tên tài khoản trùng khớp với tên bạn mình, chị Hương vẫn thoáng nghi ngờ nên yêu cầu gọi video để xác thực.

Người bạn đồng ý ngay nhưng cuộc gọi chỉ kéo dài vài giây do “mạng chập chờn”, theo giải thích của người bạn. Do đã thấy mặt bạn mình trong cuộc gọi video, giọng nói cũng đúng của người này, chị Hương không còn nghi ngờ và chuyển tiền. Tuy nhiên, sau đó chị Hương phát hiện mình đã bị lừa. Nhiều bạn bè, người thân của người bạn chị Hương cũng bị lừa theo cách tương tự.

Ông Nguyễn Tiến Đạt, tổng giám đốc Trung tâm nghiên cứu mã độc (AntiMalware) của Bkav, cho biết với khả năng thu thập và phân tích dữ liệu người dùng thông qua AI, cho phép tạo ra những chiến lược lừa đảo tinh vi. “Điều này cũng có nghĩa là mức độ phức tạp của các kịch bản lừa đảo khi kết hợp giữa Deepfake và GPT sẽ ngày càng cao, khiến việc nhận diện lừa đảo sẽ khó khăn hơn rất nhiều”, ông Đạt nói.

Nhiều ngân hàng cũng liên tục lên tiếng cảnh báo khách hàng trước các chiêu trò dụ tải các app giả mạo cơ quan nhà nước như: Dịch vụ công, Tổng cục Thuế, Bộ Công an… thông qua các trang web, đường dẫn được ngụy trang giống với kho ứng dụng như Play Store (hệ điều hành Android) và App Store (hệ điều hành iOS) .

Kẻ lừa đảo cũng yêu cầu khách hàng cung cấp thông tin cá nhân, thông tin bảo mật (mật khẩu Internet Banking/Mobile Banking, mã xác thực OTP…). Sau đó, kẻ lừa đảo truy cập trái phép tài khoản ngân hàng điện tử, chiếm đoạt quyền kiểm soát để đánh cắp tiền trong tài khoản của khách hàng hoặc yêu cầu chuyển tiền để hoàn thành giao dịch mua bán, nộp phí…

Nhiều kẻ lừa đảo cũng giả mạo công an gọi điện cho người dân hướng dẫn cài đặt ứng dụng VNeID giả mạo có giao diện giống với ứng dụng VNeID thật, kích hoạt tài khoản định danh điện tử với đường link được kẻ gian gửi qua tin nhắn hoặc các ứng dụng chat trực tuyến (như Zalo, Facebook…).

“Sau khi nạn nhân nhấn vào đường link, các đối tượng lừa đảo sẽ chiếm quyền kiểm soát điện thoại của người dân, kiểm soát được ứng dụng tài khoản ngân hàng trên điện thoại rồi thực hiện lệnh chuyển tiền, chiếm đoạt tài sản”, một chuyên gia an ninh mạng nói.

90% người dùng Việt gặp lừa đảo, 70% là nạn nhân

Theo khảo sát của Google về an toàn thông tin trực tuyến đối với người dùng Việt Nam, 90% người dùng đã từng tiếp xúc với lừa đảo trực tuyến và hơn 70% từng là nạn nhân. Nhóm tuổi trên 55 đặc biệt dễ bị tổn thương, với 49% đã từng bị lừa đảo. Top 3 lý do khiến người lớn tuổi sập bẫy lừa đảo trực tuyến là: không nhận ra tình huống là một trò lừa đảo (48%); giao dịch, giải thưởng có vẻ hấp dẫn (39%); cảm thấy tò mò (38%).

Trao đổi với Tuổi Trẻ, ông Vũ Ngọc Sơn, giám đốc công nghệ Công ty an ninh mạng NCS, cho rằng dù một số thủ đoạn của kẻ lừa đảo không mới nhưng nhiều người dân vẫn sập bẫy do bị tác động tâm lý khi nghe những “câu chuyện” của những đối tượng lừa đảo. Đó có thể là tâm lý hám lợi khi nghe các chương trình khuyến mãi khủng, đầu tư sinh lời cao, cũng có thể là tâm lý lo lắng bản thân gặp rắc rối về pháp luật hoặc người thân, bạn bè đang trong tình huống khẩn cấp…

Kẻ lừa đảo liên tục thay đổi, biến tướng các hình thức lừa đảo, dựa theo những sự kiện thực tế với nội dung thường khớp đến 70-80% so với những gì mà nạn nhân đã được biết, nhờ các công nghệ mới như Deepfake… cũng khiến nhiều người dân sập bẫy. “Ngoài ra vẫn còn những số điện thoại rác, số tài khoản rác được lưu hành, thông tin cá nhân bị lộ lọt, tài khoản bị hack, bị giả mạo dẫn tới môi trường, công cụ của các đối tượng lừa đảo vẫn còn nhiều”, ông Sơn nói.

Mạo danh công an, kiểm sát viên lừa đảo hơn 200 tỉ đồng

Cuối tháng 2-2024 vừa qua, Phòng cảnh sát hình sự Công an Nghệ An phối hợp Cục Cảnh sát hình sự (Bộ Công an) và công an các địa phương đã bắt giữ 32 người trong đường dây giả danh công an, kiểm sát viên gọi điện lừa đảo chiếm đoạt hơn 200 tỉ đồng của nhiều nạn nhân.

Qua điều tra ban đầu, công an xác định thủ phạm trong băng nhóm này là người Việt Nam và Đài Loan, hoạt động lừa đảo thông qua công ty của nước ngoài, chia thành ba tuyến D1, D2 và D3. Trong đó, D1 là nhóm giả danh cơ quan chức năng gọi điện đến người dân thông báo số điện thoại của họ sẽ bị khóa SIM, tài khoản ngân hàng sẽ bị phong tỏa vì đang liên quan đến các tổ chức lừa đảo hoặc tài khoản, số điện thoại đang bị các tổ chức lừa đảo sử dụng để hoạt động phạm tội. Khi “con mồi” đã tin tưởng, rơi vào bẫy, nhóm này sẽ chuyển cuộc gọi cho nhóm D2.

D2 là nhóm giả danh cán bộ Cục Cảnh sát, Bộ Công an hoặc kiểm sát viên của viện kiểm sát thông báo cho nạn nhân việc giấy tờ tùy thân của nạn nhân đang bị tội phạm lợi dụng để phạm tội, yêu cầu phối hợp điều tra, đe dọa ra lệnh bắt tạm giam, lệnh phong tỏa tài khoản của bị hại. Sau khi nạn nhân dính bẫy, nhóm này yêu cầu khai báo thông tin về tài sản (tài khoản ngân hàng, mật khẩu, sổ tiết kiệm, tiền mặt, vàng, ngoại tệ…) để chuyển cho nhóm D3 xác minh.

Kẻ xấu thuộc nhóm D3 sẽ yêu cầu nạn nhân ra ngân hàng đăng ký dịch vụ ngân hàng điện tử, đọc thông tin đăng nhập và các mã OTP; rút sổ tiết kiệm để chuyển tiền vào ngân hàng của kẻ lừa đảo…